هک شرکت I-SOON و نشت دادهها، قابلیت هک دولت چین را فاش کرد

اخبار داغ فناوری اطلاعات و امنیت شبکه

افشای مجموعه جدیدی از فایلهایی که ظاهرا از پیمانکار دولت چین و فعال در زمینه هک، با نام I-Soon به سرقت رفته است، قابلیتهای هک حکومت چین را فاش کرده است.

اخیرا شخصی در GitHub، مجموعهای از فایلهایی را که ظاهرا از شرکت هک چینی I-Soon دزدیده شده، فاش کرده است. یک تحلیلگر مستقر در تایوان، معروف به آزاکا (Azaka)، نشت دادهها را کشف کرد و یافتههای خود را در رسانههای اجتماعی به اشتراک گذاشت.

مجموعه I-SOON یک پیمانکار برجسته همکار با آژانسهای مختلف دولت چین ازجمله وزارت امنیت عمومی، وزارت امنیت دولتی و ارتش آزادیبخش خلق است.

محققان SentinelOne متوجه شدند که در ١۵ ژانویه در ساعت ١٠:١٩ شب، فردی آدرس ایمیل I-SOON@proton[.]me را ثبت کرد. در ١٦ فوریه، حسابی مرتبط با آن ایمیل، دستهای از فایلها شامل اسناد بازاریابی، تصاویر، اسکرینشاتها و مجموعه قابل توجهی از پیامهای WeChat را که بین کارمندان و مشتریان I-SOON رد و بدل شده بود را آپلود نموده است.

افشای تواناییهای پیمانکار هک کشور چین در پی نشت اطلاعات

بررسی منتشر شده توسط SentinelOne میگوید: "این افشاگری برخی از ملموسترین جزئیاتی را ارائه میکند که تا به امروز بهصورت عمومی دیده نشده است و ماهیت در حال رشد اکوسیستم جاسوسی سایبری چین را آشکار میکند. این به صراحت نشان میدهد که چگونه الزامات هدفگیری دولت، بازار رقابتی هکرهای پیمانکار مستقل را به وجود میآورد".

اسناد فاش شده شامل ارتباطات داخلی، نشاندهنده عملیات هک علیه شرکتها و سازمانهای دولتی در چندین کشور ازجمله هند، قزاقستان، مالزی، پاکستان و تایوان است. آی سون در نفوذ به حداقل ١٤ دولت، سازمانهای طرفدار دموکراسی در هنگ کنگ، دانشگاهها و ناتو مشارکت داشته است.

در حال حاضر هویت نویسنده این اطلاعات و انگیزه آن مشخص نیست. همچین افراد مسئول سرقت دادهها و انگیزههای آنها ناشناخته هستند. بااینحال، این نقض بینشی منحصربهفرد از عملکرد داخلی یک پیمانکار هک وابسته به یک حکومت را ارائه میدهد. صحت اسناد فاش شده هنوز تایید نشده است و تلاشهای مداومی برای تایید این اطلاعات در حال انجام است، حتی اگر برخی از جنبهها با اطلاعات تهدید عمومی موجود همخوانی داشته باشند.

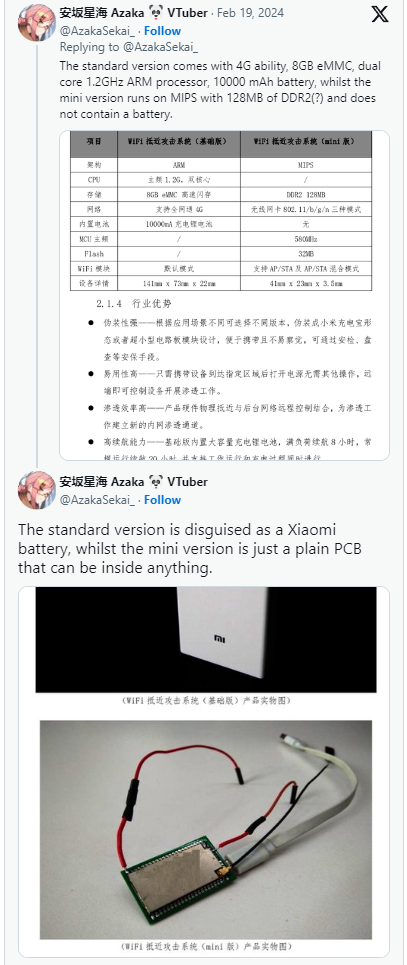

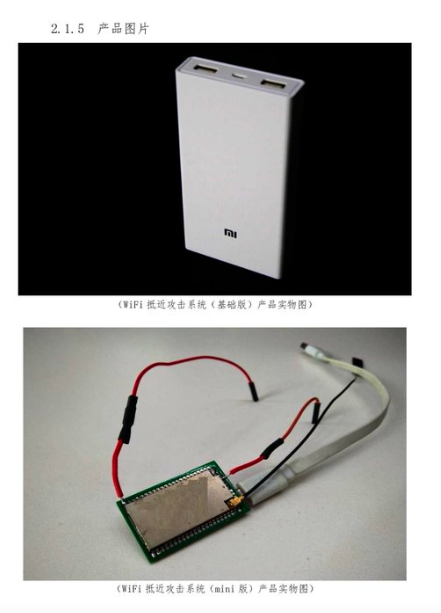

این اسناد که جدید بوده و مربوط به سال ٢٠٢٢ است، نشان میدهد که پیمانکار چینی یک نرمافزار جاسوسی پیچیده ساخته است که میتواند ویندوز، مک، آیفون و دستگاههای اندرویدی را هدف قرار دهد. تسلیحات سایبری توسعهیافته i-SOON همچنین شامل ابزارهای هک سختافزاری، ازجمله دستگاههای جاسوسی در قالب ابزار کاربری معمولی و سیستمهایی برای هک شبکههای Wi-Fi است.

آزاکا متوجه شد که شرکت هکر دارای یک سیستم DDoS متکی بر باتی است که میتواند ویندوز، لینوکس یا دستگاههای عمومی IoT را آلوده کند. توان کل باتنت ١٠ تا ١٠٠ گیگابیت بر ثانیه است. این شرکت چینی همچنین یک پلتفرم خودکار تست نفوذ را توسعه داده است که از ویندوز، لینوکس، سرویسهای وب و تجهیزات شبکه پشتیبانی میکند.

تحلیلگر آزاکا به TechCrunch گفته است: "ما محققین بالاخره تایید میکنیم که کارها در آنجا به چه شکل است و گروههای APT تقریبا مانند همه ما کارگران معمولی کار میکنند (به جز اینکه حقوق وحشتناکی دریافت میکنند). مقیاس حملات و کار بسیار بزرگ است و بازار پرسودی برای نفوذ به شبکههای بزرگ دولتی وجود دارد". گروههای APT یا تهدیدات مداوم پیشرفته، گروههای هکری هستند که معمولا توسط دولتها پشتیبانی میشوند.

برخی از اسناد I-Soon را به گروه چینی APT41 مرتبط میکند، یک سند سازمانهای هدف و هزینههایی را که شرکت از طریق هک آنها بهدست آورده، لیست نموده است. همچنین طبق مستندات، دولت چین ۵۵٠٠٠ دلار برای دادههای سرقت شده از وزارت اقتصاد ویتنام پرداخت کرده است.

گروه APT41 با نامهای مستعار Winnti، Axiom، Barium، Blackfly، HOODOO، یک گروه جاسوسی سایبری مرتبط با چین است که حداقل از سال ٢٠٠٧ فعال میباشد.

این نشت دادهها اهمیت پیمانکاران شخص ثالث را در استراتژی مهاجمان ملی-دولتی نشان میدهد. آنها از عملیات تهاجمی انجام شده توسط پکن حمایت میکنند و این امر، احتمال نسبت دادن حملات به سایر گروهها را، سخت میکند.

برچسب ها: Axiom, Barium, HOODOO, Snooping, I-SOON, Cyberspy, Cyber Attack, شیائومی, Cyberspionage, advanced persistent threats, آیفون, Blackfly, APT41, چین, باتنت, Winnti, WeChat, Linux, لینوکس, APT, NATO, cybersecurity, Hack, China, windows, ویندوز, Android , Xiaomi, DDoS, IOT, iPhone , جاسوسی سایبری, هک, Botnet, اندروید, امنیت سایبری, جنگ سایبری, Cyber Attacks, حمله سایبری, news