هشدار توزیع بدافزار سرقت اطلاعات ZLoader در بیش از ۱۰۰ کشور

اخبار داغ فناوری اطلاعات و امنیت شبکه

محققان نسبت به یک کمپین بدافزار جدید هشدار میدهند که تا بدین لحظه رمز عبور و اطلاعات کاربران را شامل بیش از ۲۰۰۰ قربانی در ۱۱۱ کشور در سراسر جهان به سرقت برده است.

بدافزار ZLoader یک تروجان بانکی شناخته شده است که از web injection برای سرقت کوکیها، رمزهای عبور و اطلاعات حساس استفاده میکند. این بدافزار همچنین با استقرار انواع باجافزار بدنام Conti و Ryuk نیز مرتبط شده است.

در گذشته، ZLoader از طریق کمپینهای ایمیل فیشینگ سنتی و سواستفاده از پلتفرمهای تبلیغات آنلاین ارائه میشد؛ جایی که مهاجمان آگهیهایی را خریداری میکردند که به وبسایتهایی با ظواهر قانونی، میزبان بدافزار مورد نظرشان بودند.

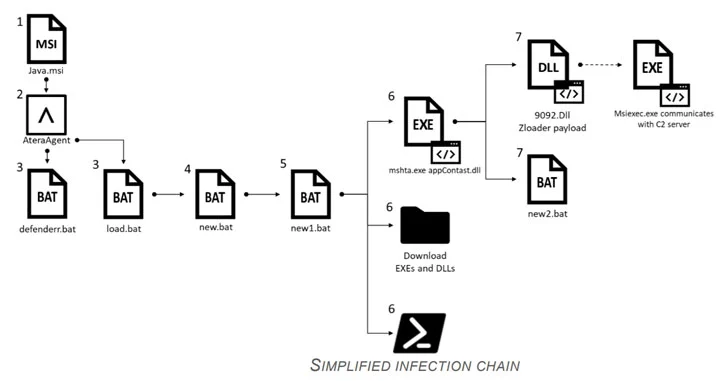

طبق گزارش Check Point، کمپین جدید که به گروه جرایم سایبری Malsmoke نسبت داده میشود، با نصب یک برنامه مدیریت از راه دور قانونی از Atera شروع میشود که وانمود میکند یک نصب جاوا است.

این شرایط، امکان دسترسی کامل مهاجم را به سیستم مورد نظر فراهم میکند و آنها را قادر میسازد تا فایلها را آپلود و دانلود کنند و اسکریپتهای اضافی را اجرا نمایند. یکی از این اسکریپتها ظاهراً "mshta.exe" را با فایل "appContast.dll" به عنوان یک پارامتر اجرا میکند.

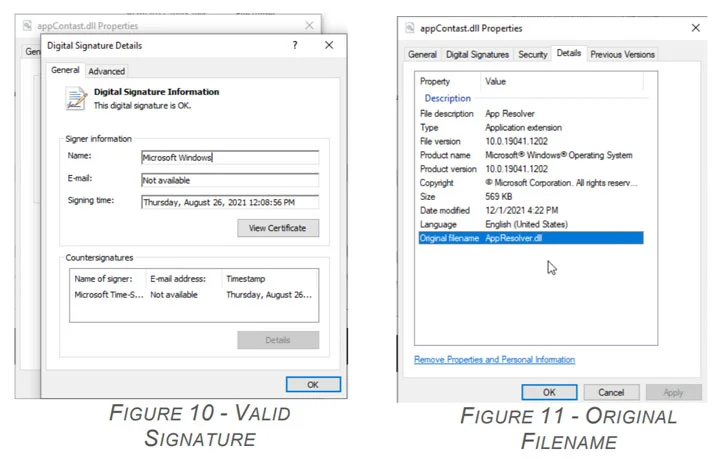

اگرچه appContast.dll توسط مایکرؤسافت تأیید شده است، مهاجمان راهی برای سواستفاده از روش تأیید امضای دیجیتال آن شرکت برای اضافه کردن اطلاعات اضافی به فایل پیدا کردهاند. طبق گزارش چک پوینت، این اطلاعات بارگیری نهایی Zloader را دانلود و اجرا میکند.

محقق بدافزار، کوبی آیزنکرأفت، توضیح داد که تیم Check Point برای اولین بار در ماه نوامبر این کمپین را مشاهده نموده است.

وی در ادامه افزود: «مردم باید بدانند که نمیتوانند فوراً به تأیید دیجیتال یک فایل اعتماد کنند. چیزی که ما پیدا کردیم یک کمپین جدید ZLoader بود که از تأیید امضای دیجیتال مایکرؤسافت برای سرقت اطلاعات حساس کاربران سواستفاده میکند».

در مجموع، به نظر میرسد که طراحان کمپین ZLoader تلاش زیادی برای فرار از دفاع سیستم کاربران انجام دادهاند و هنوز روشهای خود را به صورت هفتگی به روز میکنند. قویا از کاربران خواسته شده است که بروزرسانی مایکروسافت را برای تأیید دقیق Authenticode اعمال کنند. این تأییدیه به طور پیش فرض اعمال نمیشود».

همچنین از کاربران خواسته شده است که برنامهها را از منابع ناشناس نصب نکنند و روی لینکها کلیک نکنند یا پیوستها موجود در پیامها وایمیلهای ناخواسته را باز نکنند.

برچسب ها: Authenticode, Malsmoke, web injection, Atera, campaign, ZLoader, کمپین, Conti, Trojan, Ryuk, cybersecurity, ویندوز, phishing, malware, ransomware , تروجان, مایکروسافت, فیشینگ, باج افزار, بدافزار, امنیت سایبری, Cyber Attacks, Bitcoin, حمله سایبری