در پی هک شرکت امنیتی ویدئویی Verkada، تصاویر 150 هزار دوربین امنیتی لو رفت

اخبار داغ فناوری اطلاعات و امنیت شبکه

شرکت امنیتی ویدئویی و هوش مصنوعی Verkada مورد حمله سایبری قرار گرفته است و به هکرها امکان دسترسی به بیش از 150،000 دوربین امنیتی متصل به اینترنت را که در داخل مدارس، سلولهای زندان، بخش های ICU بیمارستان ها و شرکت های بزرگی مانند تسلا، نیسان، اکیوفاکس، کلودفلیر و دیگران مورد استفاده قرار می گرفت، داده است.

این هک توسط یک گروه ضد شرکتی به نام APT-69420 ، مستقر در سوئیس انجام شده است. به گفته نماینده گروه، خانم تیل كاتمن، آنها در تاریخ 8 مارس به سیستم های ورکادا دسترسی پیدا كردند و در پی آن، هك 36 ساعت ادامه داشت. وی ورکادا، استارتاپ مستقر در سیلیکون ولِی را به عنوان "یک پلت فرم کاملاً متمرکز" توصیف کرد که دسترسی و بارگیری فیلم از هزاران دوربین امنیتی را برای تیمش آسان می کند. به نظر می رسد این تصاویر فاش شده شامل شرکت ها و موسسات بزرگ است، اما خانه های شخصی شامل این موارد نیستند.

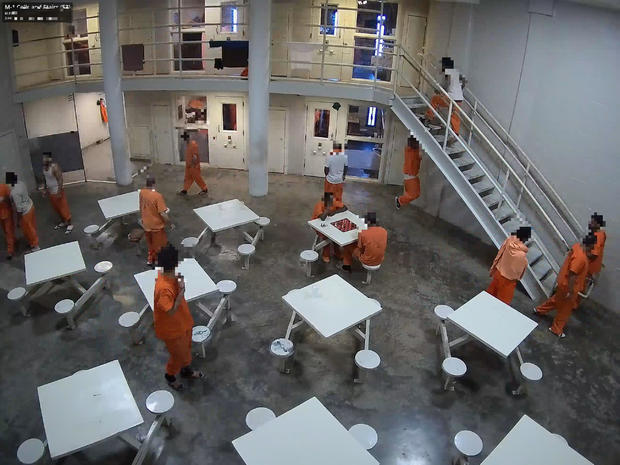

این فیلم و تصاویر به قصد حفظ طیف وسیعی از فعالیتها که ممکن است حساس باشند ضبط میشده اند، مانند فیلم امنیتی از خط تولید ماشین تسلا و همچنین تصویر از داخل شرکت امنیتی کلودفلیر. برخی از این محتواها بسیار شخصی است، از جمله فیلم بیماران در بخش های مراقبت ویژه بیمارستان ها و زندانیان داخل زندان شهرستان مدیسون در هانتسویل ایالت آلابامای ایالات متحده آمریکا.

کاتمن امنیت در سیستم های Verkada را "ناموجود و غیرمسئولانه" توصیف کرد و گفت که گروه وی این شرکت را هدف قرار داد تا نشان دهد دسترسی به دوربین های متصل به اینترنت که در مکان های بسیار حساس قرار دارند، بسیار آسان است.

ورکادا گفته است که آنها این نفوذ و هک را به مشتریان خود اطلاع داده اند و تیم های امنیتی آنها با یک شرکت امنیتی خارجی در حال تحقیق در مورد آن هستند. ورکادا به خبرگزاری ها اعلام کرد: "ما برای جلوگیری از هرگونه دسترسی غیرمجاز، همه حسابهای با سطح دسترسی ادمین داخلی را غیرفعال کرده ایم. تیم امنیت داخلی و شرکت امنیتی خارجی ما در حال بررسی مقیاس و دامنه این نفوذ و حمله سایبری هستند و ما این امر را به نیروی های امنیت فدرال اطلاع داده ایم."

سازمان امنیت فدرال در این باره توضیحی نداده است. خبرگزاری ها با شرکت تسلا و اکیوفاکس تماس گرفته است اما آنها تا زمان انتشار این خبر از هرگونه اظهار نظر و ارائه پاسخی ارائه خودداری کردند.

کوتمن یک آرشیو 5 گیگابایتی را در اختیار خبرگزاری ها قرار داده است که حاوی ویدئو و تصاویر حاصل این نفوذ و هک بوده است و حمله را "غیر تکنیکال" توصیف کرد و ادعا کرد که انجام آن دشوار نبوده است!

کاتمن گفت که گروه وی یک نام کاربری و رمز عبور ادمین ورکادا را که در یک زیر دامنه رمزگذاری نشده، ذخیره شده بود، کشف کردند. به گفته وی، این شرکت یک سیستم توسعه داخلی را در فضای اینترنت منتشر کرده است که حاوی گواهینامه های با رمزهای پیجیده است که به گفته وی به آنها امکان کنترل کامل سیستم آنها با سطح دسترسی "Super Admin" را می دهد.

کاتمن افزود: "ما اسکن هایی را در گستره بسیار وسیعی انجام می دهیم که به طبیعتا هدف از این اسکن ها، دنبال کردن و یافتن آسیب پذیری ها است. اما این مورد بسیار آسان بود. ما به سادگی از برنامه تحت وب آنها به روشی استفاده کردیم که هر کاربری انجام می داد، اما ما این توانایی را داشتیم که شناسه خودمان را به هر حساب کاربری دلخواهمان، تغییر دهیم. ما به هیچ سروری دسترسی پیدا نکردیم. ما به سادگی با یک کاربر (حساب) سطح بالا وارد UI وب آنها شدیم".

کوتمن گفت که گروه هکری وی انگیزه پول یا حمایت مالی هیچ کشور یا سازمانی ندارند. وی افزود: "APT-69420 توسط هیچ ملت یا شرکتی پشتیبانی نمی شود و هیچ چیزی جز روابط اجتماعی، سرگرمی و هرج و مرج پشتیبانی نمی کند".

كوتمن در پاسخ به این سوال كه آیا از عواقب ناشی از آن می ترسد نیز پاسخ داد: "شاید من باید اندکی روان پریش باشم، اما در عین حال چه چیزی تغییری می كند؟ من فقط به همان اندازه كه الان هستم، تحت هجمه و حمله قرار خواهم گرفت".

برچسب ها: ورکادا, نیسان, Admistrator, UI, Silicon Valley, Cloudflare, Nissan, APT-69420, verkada, Hack, Breach, Tesla, تسلا, هک, امنیت سایبری