انتشار دستورالعمل جدید برای تقویت Network Slicing در شبکه 5G و مقابله با تهدیدات سایبری

اخبار داغ فناوری اطلاعات و امنیت شبکه

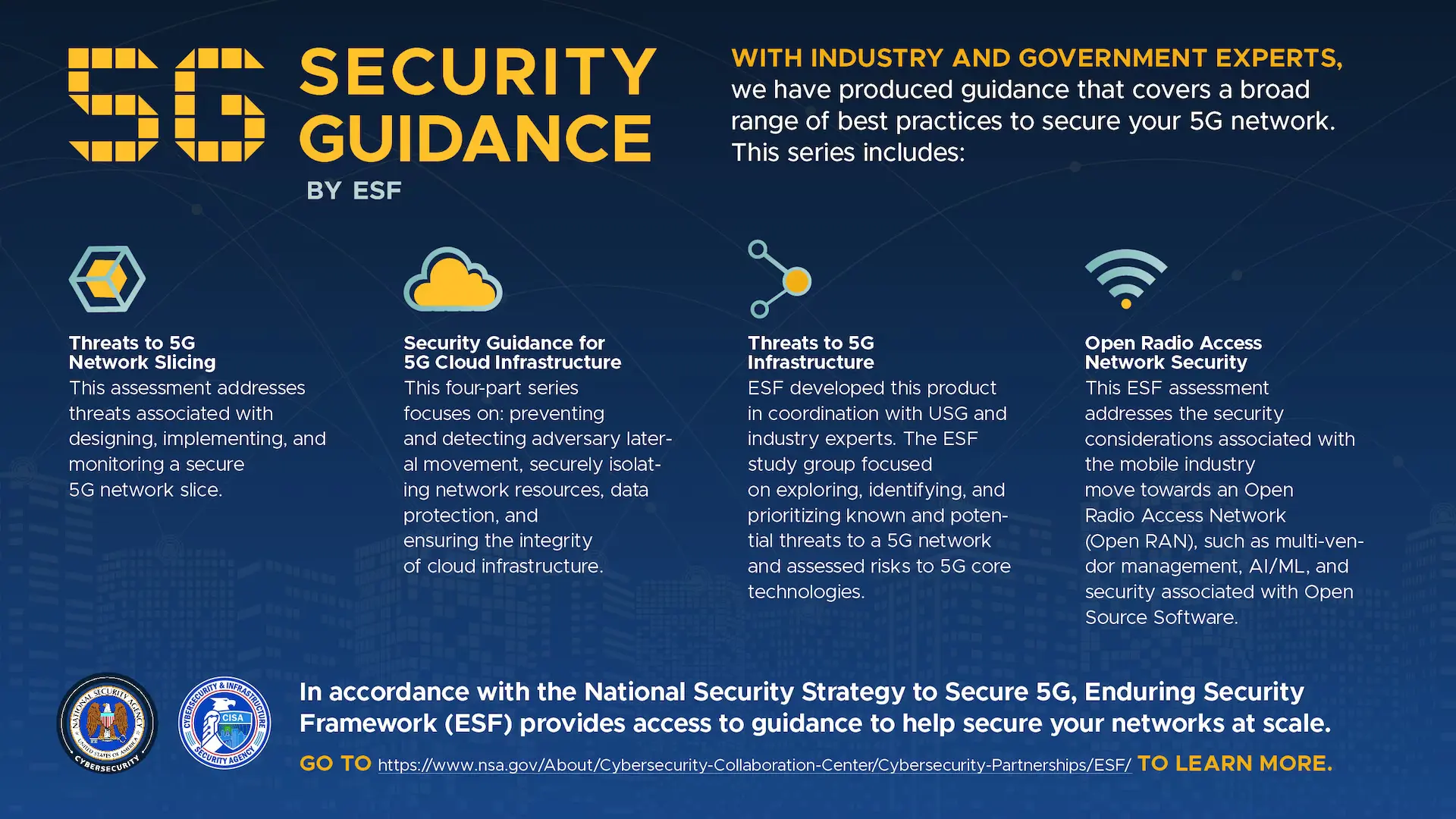

آژانسهای امنیت سایبری و اطلاعاتی ایالات متحده مجموعهای از توصیهها را برای رفع نگرانیهای امنیتی در مورد اسلایسینگ شبکه مستقل 5G و سختتر کردن آنها در برابر تهدیدات احتمالی منتشر کردهاند.

آژانس امنیت سایبری و امنیت زیرساخت ایالات متحده (CISA) و آژانس امنیت ملی (NSA) در گزارش خود کردند: "چشم انداز تهدید در 5G بسیار فعال و پویا است؛ به همین دلیل، نظارت، ممیزی و سایر قابلیتهای تحلیلی برای برآوردن سطوح خاصی از الزامات سطح سرویس برش شبکه (Network Slicing) بهمرور و در طول زمان، مورد نیاز است".

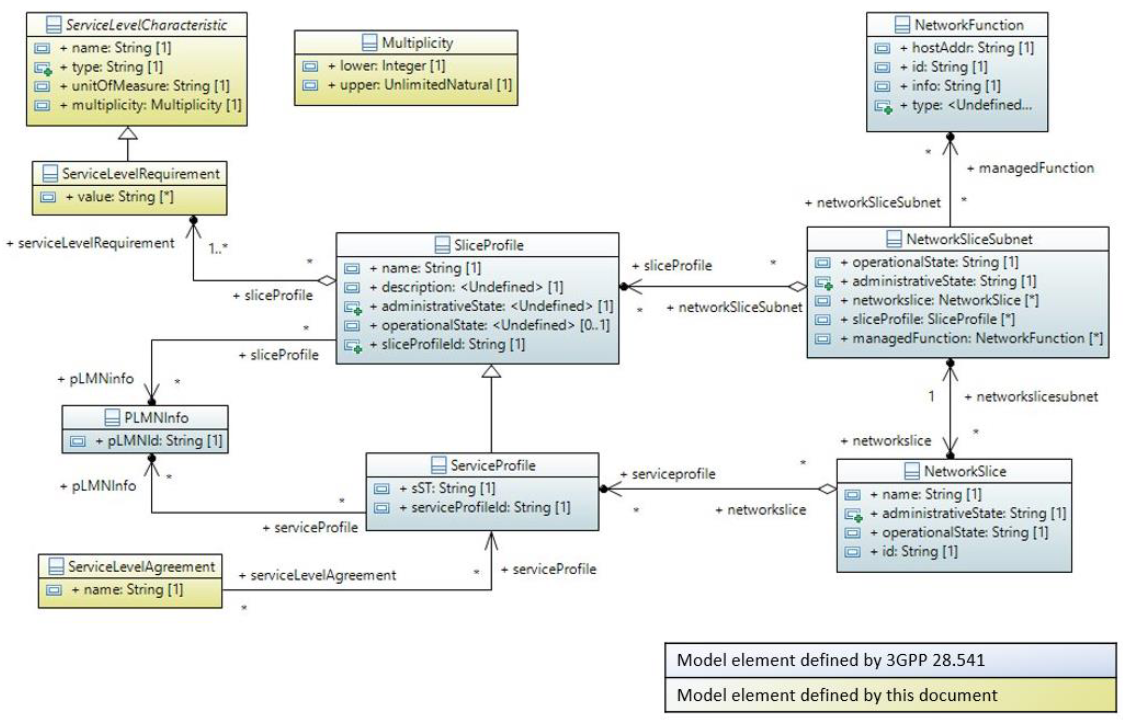

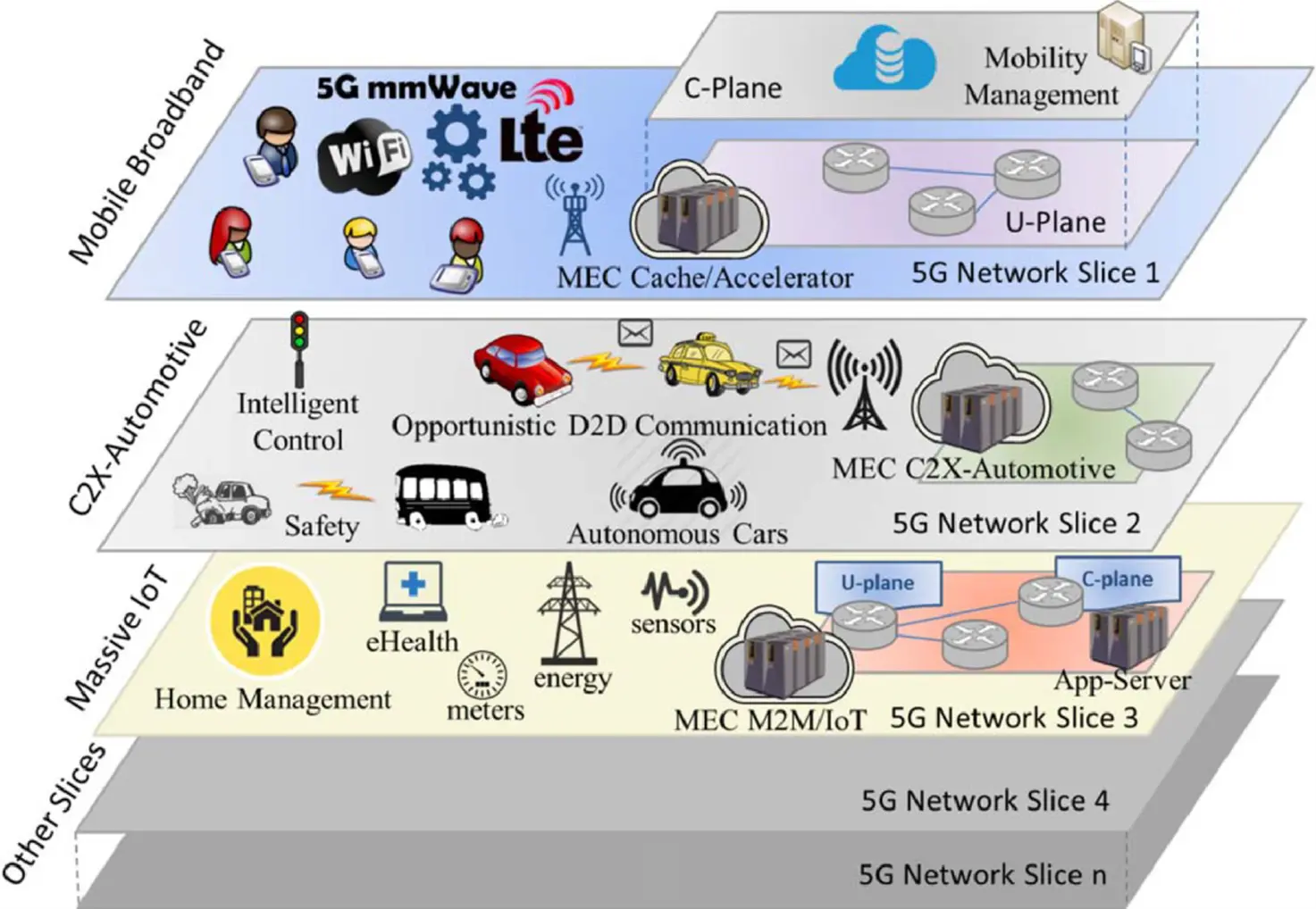

شبکه 5G، استاندارد فناوری نسل پنجم برای شبکههای سلولی باند پهن است که سرعت داده بالاتر و تاخیر کمتری را ارائه میدهد. برش شبکه یک مدل معماری است که به ارائهدهندگان خدمات تلفن همراه اجازه میدهد تا شبکه خود را به چندین "برش یا slice" مستقل تقسیم کنند تا شبکههای مجازی ایجاد کنند که به مشتریان مختلف و موارد استفاده آنها پاسخ دهد.

آخرین توصیه امنیتی مبتنی بر راهنماییهایی است که قبلا توسط آژانسها در دسامبر ٢٠٢٢ صادر شده و هشدار میداد که برش شبکه میتواند کاربران را در معرض طیف گستردهای از تهدیدات سایبری نظیر denial-of-service (DoS)، پارازیت یا جمینگ (Jamming)، سرقت هویت، و حملات man-in-the-middle قرار دهد و به طور موثر مانع از محرمانگی، یکپارچگی و در دسترس بودن خدمات شبکه شود.

نگرانیهای مربوط به برش شبکه 5G در گزارشی که توسط Enea AdaptiveMobile Security در مارس ٢٠٢١ منتشر شد و در آن بهتفصیل پتانسیل حملات brute-force را برای دستیابی بهدسترسی مخرب به یک اسلایل و سازماندهی حملات denial-of-service علیه سایر عملکردهای شبکه را بررسی و برجسته کرد.

سپس در ماه مه ٢٠٢١، دولت ایالات متحده هشدار داد که اجرای ناکافی استانداردهای مخابراتی، تهدیدات زنجیره تامین و ضعف در معماری سیستمها میتواند خطرات امنیت سایبری بزرگی را برای شبکههای 5G ایجاد کند و در نتیجه به عاملان تهدید اجازه میدهد از Loopholeها و باگها برای استخراج اطلاعات ارزشمند از قربانیان، سواستفاده کنند.

در جدیدترین دستورالعمل، مقامات از حملات denial-of-service به هواپیمای سیگنالینگ، حملات پیکربندی نادرست و حملات adversary-in-the-middle بهعنوان سه عامل مهم تهدید 5G نام بردند و اشاره کردند که معماری اعتماد صفر (ZTA) میتواند به استقرار شبکه ایمن کمک کند.

مجموعههای CISA و NSA گفتند: "بخش بزرگی از ZTA را میتوان با استفاده از تکنیکهای احراز هویت، مجوز، و ممیزی (AAA) انجام داد. اجرای صحیح احراز هویت و مجوز همچنین میتواند مسیرهای احتمالی تهدید ناشی از حملات پیکربندی نادرست را کاهش دهد".

آژانسها همچنین گفتند که بسیار مهم است که بهترین روشهای شناختهشده صنعت در مورد نحوه پیادهسازی، طراحی، استقرار، بهرهبرداری، نگهداری، سختتر شدن و کاهش کیفیت شبکه 5G را بشناسیم زیرا بر کیفیت خدمات (QoS) و توافقنامههای سطح خدمات (SLAها) تاثیر میگذارد.

برچسب ها: نتورک اسلایسینگ, اسلایسینگ, ZTA, Zero Trust Architecture, service level agreement, Quality of Service, جمینگ, Jamming, Slicing, سرویس برش شبکه, برش شبکه, شبکه 5G, Network Slicing, Adversary-in-the-middle, loophole, NSA, 5G network, 5G, DoS, Man-in-the-middle, CISA , Cyber Security, جاسوسی سایبری, امنیت سایبری, جنگ سایبری, Cyber Attacks, مجرمان سایبری, حمله سایبری, news